2021-08-09

Phishing – jak się przed nim uchronić?

Phishing to obecnie jedno z największych zagrożeń dla użytkowników internetu, co robić jeżeli się z nim spotkamy? Jak się przed nim chronić? Czy wystarczy zielona kłódka? I wreszcie, co zrobić, aby go skutecznie rozpoznać? O tym dowiesz się z niniejszego artykułu.

1. Czym jest phishing?

2. Współczesne przykłady phishigu

3. Phishing a certyfikaty SSL

4. Phishing – metody ochrony

5. Co robić jeżeli rozpoznamy phishing?

6. Podsumowanie

1. Czym jest phishing?

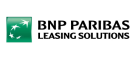

Phishing to termin używany od lat 90. XX w. po raz pierwszy posłużono się nim na łamach hakerskiego magazynu „2600”. Określenie to można tłumaczyć na dwa sposoby „passwort haversting fishing (ang. Łowienie haseł” lub połączenie słów „fishing” (ang. Rybołówstwo) oraz „phreaking” (ang. Łamanie zabezpieczeń internetowych) Jest to nic innego, jak próba podszywania się pod osobę lub instytucję w celu uzyskania korzyści takich jak hasła do kont bankowych, kody BLIK do przeprowadzania transakcji, hasła do serwisów społecznościowych, kody autoryzujące płatności internetowe lub bezpośrednio środki pieniężne. Początkowo phishing miał głównie formę wiadomości email, a najpopularniejszą z nich było tzw. Oszustwo nigeryjskie. Tego typu oszustwa były znane jeszcze przed upowszechnieniem się internetu, były wtedy znane pod nazwą „hiszpański więzień”, ofiary tego oszustwa, którego początki sięgają XIX w., miały wrażenie, że korespondują z bogatym arystokratą niesłusznie osadzonym w więźniu i potrzebującym pomocy. Ofiary za początkowo drobną pomoc finansową były wabione obietnicami zapłaty, a czasem nawet poślubienia pięknej córki arystokraty. Po wpłaceniu kolejnych coraz wyższych kwot okazywało się, że ani bogaty więzień a co ważniejsze sowita zapłata za pomoc nie istnieją . Wraz z upowszechnieniem się internetu „hiszpański więzień” przekształcił się w „oszustwo nigeryjskie”, które przyjęło formę wiadomości e-mail z informacją od afrykańskiego księcia, potomka zamordowanego członka opozycji i innych bogaczy, którzy z jakichś powodów muszą przekazać swoją fortunę odbiorcy maila.

Rys. 1. Przykład oszustwa nigeryjskiego

W kolejnych wiadomościach, po nawiązaniu kontaktu potencjalna ofiara zostałaby poproszona o przesłanie drobnej kwoty, która miałaby służyć np. do przygotowania dokumentów niezbędnych do przeprowadzenia transakcji. W dzisiejszych czasach, kiedy większość popularnych klientów pocztowych automatycznie kwalifikuje takie wiadomości, jako SPAM prawdopodobieństwo powodzenia takiego ataku jest dość niskie, co nie oznacza, że spadło zagrożenie phishingiem. Co więcej, w dobie mediów społecznościowych i powszechnej cyfryzacji usług, phishing może spotkać nas na każdym kroku.

2. Współczesne przykłady phishingu

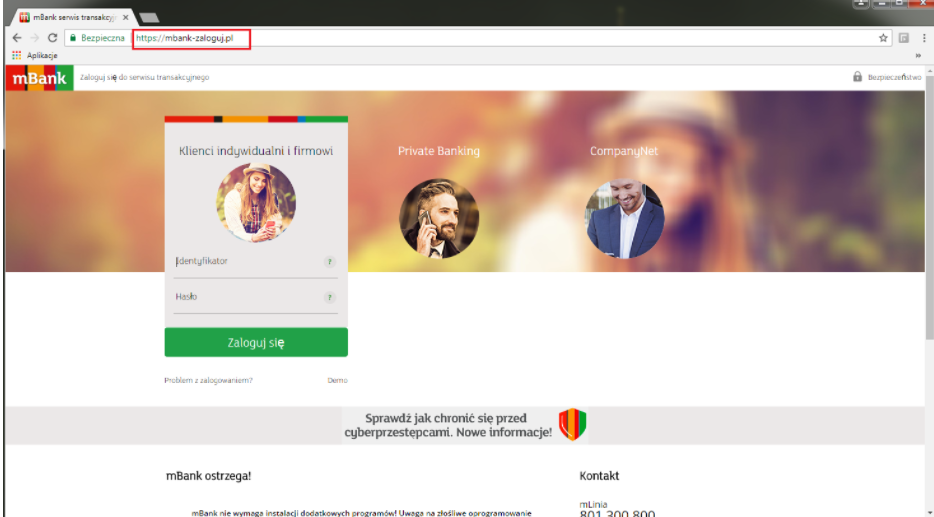

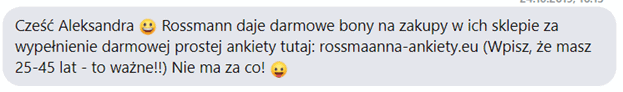

Czy zdarzyło się kiedyś otrzymać dziwną wiadomość od znajomego na Facebooku, który nie odzywał się kilka lat? Prawdopodobnie wiadomość zawierała link do jakieś podejrzanej strony, na której trzeba było wypełnić formularz. A może dawno niewidziany kolega niespodziewanie poprosił Cię o pomoc w formie kodu BLIK, bo jemu akurat dzisiaj nie działa aplikacja bankowa? Niezależnie od tego, czy zrealizowałeś prośbę „znajomego” czy nie właśnie wtedy miałeś do czynienia z phishingiem. Wraz z rozwojem mediów społecznościowych otworzyły się nowe drogi dla oszustów, którzy przy pomocy kilku kliknięć mogą próbować zmusić się do przekazania im pieniędzy za pomocą przelewu lub usług SMS premium. Jak to się dzieje? Wystarczy, że oszust utworzy kolejne konto na portalu społecznościowym, używając publicznie dostępnych danych pobranych z wyszukiwarki, tworzy w ten sposób konto bliźniacze podobne do Twojego konta, jeżeli dodatkowo masz publicznie dostępną listę znajomych może wysłać do nich wiadomości lub zaproszenia. Oszust mógł także uzyskać dostęp do prawdziwego konta twojego znajomego, jeżeli uzyskał je w wyniku innego ataku phishingowego lub wycieku z innych portali. Jeżeli otrzymujesz tego typu wiadomość, warto sprawdzić, czy pochodzi ona z konta, które należy do grona Twoich znajomych lub jeżeli otrzymujesz zaproszenie, sprawdź, czy ta osoba, nie była dodana przez Ciebie wcześniej. Pod żadnym pozorem nie klikaj w linki, jeżeli podejrzewasz, że ta osoba naprawdę potrzebuje pomocy, po prostu do niej zadzwoń.

Rys. 2. Przykład phishingu na portalu Facebook

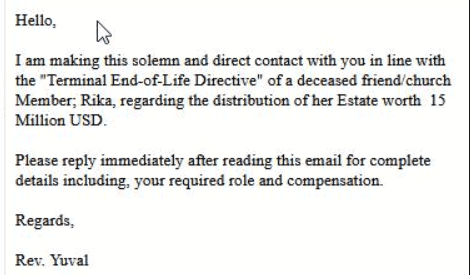

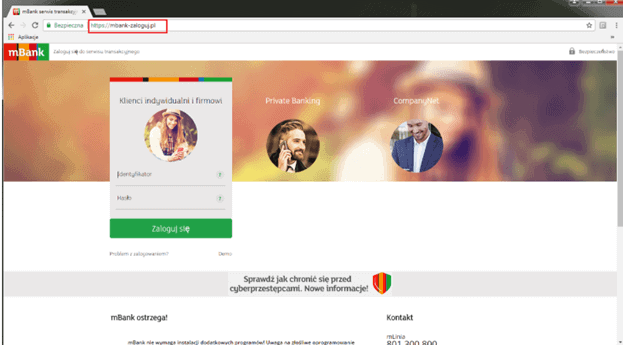

Jednym z najpopularniejszych i zarazem najgroźniejszym przykładem phishingu są wiadomości e-mail podszywające się pod bank. Realistycznie wyglądające wiadomości mówiące o tym, że należy pilnie zalogować się na swojego konto w celu aktualizacji danych, akceptacji regulaminu etc. Pod zagrożeniem, że jeżeli tego nie zrobisz, Twoje konto zostanie zablokowane – utracisz możliwość korzystania ze swoich środków. Oszustwo to jest szczególnie niebezpieczne właśnie dlatego, że dotyczy pieniędzy – a kto z nas ryzykowałby możliwość utraty wszystkich swoich środków zgromadzonych na koncie bankowym? Takie wiadomości najczęściej zawierają link do fałszywej strony logowania do banku – może ona wyglądać identycznie jak prawdziwa strona Twojego banku – po podaniu na niej danych, najczęściej wyświetla nam się informacja o konieczności potwierdzenia SMS. W tym momencie w tle najczęściej oszust loguje się do banku za pomocą otrzymanych od Ciebie danych, a SMS służy do autoryzacji dodania konta oszusta do zaufanych odbiorów, aby kilka chwil później już bez konieczności potwierdzenia po Twojej stronie wyprowadzić wszystkie pieniądze ze swojego konta.

Rys. 3. Fałszywa strona banku, wyglądająca identycznie jak prawdziwa. Źródło: mbank.pl

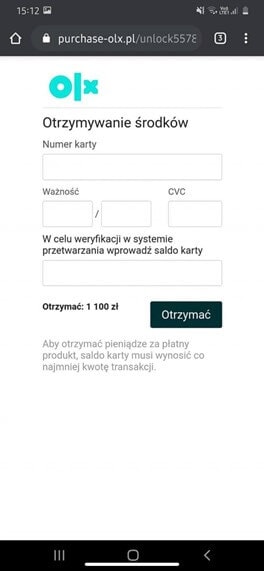

Popularność w ostatnim czasie zyskują także oszustwa podszywające się pod serwisy transakcyjne. Najpopularniejszym z nich są próby, niestety często udane, wyłudzeń na polskim portalu transakcyjnym OLX. Do osoby, która wystawiała przedmiot, w bardzo krótkim czasie odzywała się, najczęściej przez komunikator WhatsApp osoba, która łamanym językiem polskim informowała, że jest zdecydowana na zakup przedmiotu i czy możliwa jest zapłata przez „bezpieczną transakcję OLX” nic nieświadomi sprzedający, zapewne kierowani sformułowaniem „bezpieczna” zgadzali się na taką formę. Oszust przesyłał w tym momencie link do strony, która zapewniała, że pieniądze zostały już przelane przez kupującego, a aby je otrzymać, należy dostarczyć następujące dane:

Rys. 4. Fałszywa transakcja na OLX

Jak widać, dane potrzebne do „autoryzacji otrzymania środków” to numer katy, data ważności oraz kod CVC – czyli niezbędne dane z karty, dodatkowo, aby ułatwić sobie sprawę oszuści prosili też o wpisanie salda karty – dzięki temu mogli wyprowadzić wszystkie pieniądze za jednym razem. W poprzednich krokach ofiara ataku podawała także swoje dane, czyli imię, nazwisko oraz adres – wszak formularz miał umożliwić zlecenie dostawy kurierskiej do kupującego. W wyniku tego ataku transakcja nie dochodziła do skutku, a ofiara zostawała pozbawiona wszystkich swoich środków.

Oczywiście oprócz powyższych przykładów istnieje mnóstwo innych bazujących na metodach phishingu, w postaci stron podających się za formularze firm kurierskich, komunikacyjnych itp.

Pomimo tego, że od pierwszego oszustwa nigeryjskiego minęło sporo czasu, jak widać, ataki phishingowe nadal polegają na tym samym, przede wszystkim na łatwowierności ofiar i chęci szybkiego odniesienia korzyści – wyślij SMS, aby otrzymać rabat, zaloguj się i wypełnij formularz, aby wygrać nagrodę, podaj swoje dane, aby uzyskać pieniądze, które już na ciebie czekają. Jak zatem chronić się przed takimi atakami?

3. Phishing a certyfikaty SSL

To, co przychodzi nam do głowy, jako pierwsze przy sprawdzeniu, czy dana strona nie próbuje się podszyć pod zaufaną przez nas instytucje, to zweryfikowanie czy ma ona certyfikat SSL. I bardzo dobrze. Tylko czy to wystarczy?

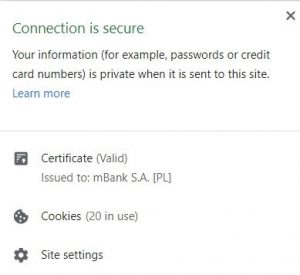

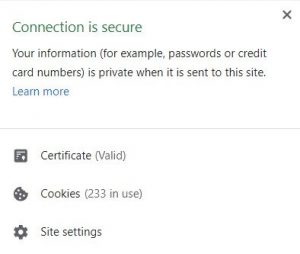

Certyfikaty SSL dzielą się ze względu na ilość domen w nich zawartych (single domain, mulidomain, wildcard) oraz ze względu na poziom walidacji (DV – Domain Validation, OV – Organization Validation, EV – Extended Validation). Na rynku istnieją centra certyfikacji, które wydają jedynie certyfikaty, które podlegają podstawowej walidacji domeny. To certyfikaty, które najłatwiej uzyskać a tym samym są one często używane do przeprowadzania ataków phishingowych. Według danych z 2019r. około 94% stron phishingowych na całym świecie, które były zabezpieczone certyfikatem SSL, posiadało certyfikat typu DV.

Tym samym, jeżeli podejrzewamy stronę o phishing, samo sprawdzenie, czy strona posiada certyfikat SSL, może nie być wystarczające, zwłaszcza jeżeli posiada certyfikat typu DV. Warto zwrócić na to uwagę, ponieważ strona banku zawsze w miejscu podawania danych do logowania powinna mieć certyfikat typu EV. Jak to rozpoznać pokazuję na poniższej grafice.

Zwróć uwagę na to, że w certyfikacie po lewej widnieje nazwa organizacji. To oznacza, że jest to certyfikat rozszerzonej walidacji. Rozszerzona walidacja oznacza, że centrum certyfikacji wydające certyfikat zweryfikowało istnienie organizacji w tym jej adres oraz to, czy występująca w imieniu firmy osoba ma do tego prawo.

Certum przed wydaniem certyfikatu SSL, także aktywnie sprawdza, czy dana strona, na którą wydawany jest certyfikat, nie jest używana do wprowadzania użytkowników w błąd, poprzez wewnętrzne mechanizmy sprawdzające status każdej strony. Jeżeli weryfikacja wskaże na to, że na stronie znajdują się podejrzane treści, pracownicy Certum skontaktują się z klientem w celu wyjaśnienia sprawy. Niejednokrotnie klienci nie wiedzą nawet, że na ich stronach miało miejsce włamanie i podmiana treści na takie, które mogą wyłudzać dane.

4. Phishing – metody ochrony

Już wiemy czym jest phishing i jak wygląda przed nim ochrona pod względem certyfikatów SSL. Jakie inne metody ochrony można stosować jeszcze stosować?

Jeżeli masz jakiekolwiek podejrzenia, że mogłeś zostać wprowadzony w błąd:

- Sprawdź certyfikat SSL na stronie – zrobisz to w łatwy sposób na pasku adresu przeglądarki, jeżeli na stronie znajduje się certyfikat typu OV lub EV możesz podejrzewać, że strona nie służy do oszustwa.

- Sprawdź adres strony – oszuści często stosują adresy łudząco podobne do oryginalnych np. oryginalna strona logowania do banku Santander to https://www.centrum24.pl/, oszuści mogliby użyć strony https://www.centrunn24.pl/ – dwa „n” zamiast „m”.

- Nie klikaj w linki z podejrzanych wiadomości e-mail – jeżeli masz wątpliwości co do komunikatów, które otrzymałeś zadzwoń na infolinię.

- Zwróć uwagę na język używany w wiadomości – te będące próbą ataku często zawierają literówki, błędy składniowe czy ortograficzne.

- Sprawdzaj adresy e-mail, z których otrzymujesz wiadomości – informacje z banku powinny przychodzić z adresów w domenie banku.

- Nie podawaj swoich haseł i numerów kart jeżeli nie jesteś pewien, czy strona jest bezpieczna.

- Nie podawaj danych, które są nadmiarowe – bank czy serwis transakcyjny nigdy nie zapyta Cię o saldo Twojego konta.

- Tam, gdzie się da używaj uwierzytelniania dwuskładnikowego – hasło + SMS.

- Dokładnie czytaj treść SMSów autoryzujących transakcje bankowe.

- Wyłącz usługę SMS Premium w swoim telefonie.

- Używaj generatorów haseł – nawet jeżeli hasło z jednego serwisu wycieknie, oszust nie będzie w stanie zalogować się do innych usług, z których korzystasz.

Aby ustrzec się przed phishingiem, należy przede wszystkim uważnie czytać wszelkie informacje zawarte na stronach, jeżeli masz wątpliwości, zawsze możesz skorzystać z infolinii lub przeczytać regulamin. Pamiętaj, że strony, które oferują towary za podejrzanie niską cenę lub wręcz dobra luksusowe za darmo to w większości oszustwa.

5. Co zrobić jeżeli rozpoznamy phishing?

Jesteś już pewny, sprawdziłeś certyfikat (lub jego brak), adres www, strona chce od Ciebie o wiele za dużo danych niż jest to potrzebne to zapewne oszust próbował Cię naciągnąć.

Jednak czy powinieneś taką informację pozostawić tylko dla siebie? Może warto powiadomić innych o tym, że takie oszustwo krąży w sieci?

Możesz to zrobić na kilka sposobów:

– poprzez stronę https://www.phishtank.com/ – tutaj możesz także sprawdzić czy dana strona nie została zgłoszona, jako phishing już wcześniej.

– https://incydent.cert.pl/ – możesz anonimowo zgłosić podejrzaną stronę, wiadomość email i inne próby podszywania się .

– do centrum certyfikacji, które wydało certyfikat na domenę, która podejrzewana jest o oszustwo. Centrum Certyfikacji zajmie się sprawą niezwłocznie, wyjaśni sytuację z klientem lub unieważni certyfikat dla takiej domeny. W Certum możesz zgłosić taką informację za pomocą naszej infolinii lub formularza: https://pomoc.certum.pl/pl/cert_wiedza_unizewaznienie_ev

Warto również powiadomić swoich znajomych, zwłaszcza osoby starsze, które mogą nie być na bieżąco z zagrożeniami w internecie.

6. Podsumowanie.

Niestety, nie zawsze tzw. zielona kłódka jest gwarancją tego, że nie zostaniemy oszukani. W dobie, kiedy przeglądarki internetowe oznaczają wszystkie strony bez certyfikatu SSL, jako „niezaufane”, oszuści znaleźli sposób na uzyskiwanie także tych certyfikatów. Pamiętajmy, że jeżeli certyfikat zostanie wydany, a złośliwa treść zostanie opublikowana na stronie po jego wydaniu, to Centrum Certyfikacji nie zawsze jest w stanie to kontrolować. Zawsze sprawdzajmy adres strony, weryfikujmy to, czy komunikaty do nas wysyłane pochodzą z zaufanych źródeł i przede wszystkim stosujmy zasadę ograniczonego zaufania w każdym przypadku gdy coś wydaje się nam podejrzane.

Przypisy:

D. Lubowiecki „Prawno-kryminalistyczna problematyka phishingu, ze szczególnym uwzględnieniem środowiska bankowości internetowej” Kwartalnik Prawo-Społeczeństwo-Ekonomia 1/2017 s. 30,

antykorupcja.gov.pl „”Hiszpański więzień” pierwowzorem listu z Nigerii” [dostęp na dzień 29.07.2021].